Конфигурация службы именования доменов

Служба имен доменов (DNS— Domain Name Service) используется для преобразования системных имен в цифровые адреса. Ее также можно использовать для обратного преобразования цифровых адресов в системные имена. Тот, кто сумеет узнать имена или адреса, сможет использовать DNS для преобразования их во что-то более понятное. Несмотря на то, что многие люди представляют себе это как довольно неопасную форму атаки, однако имена могут дать атакующему огромное количество информации. Например, если кто-то имеет сетевые адреса организации и все точки отображения системных адресов, именуемые кадры (hr) или расчет (acct), он может попытаться проникнуть в эти системы в целях поиска информации. Кроме того, у взломщиков появится возможность определить архитектуру сети. Эта информация, полученная внешними пользователями, может помочь им определить структуру организации независимо от ее размеров и сферы деятельности. Когда автор работал с компанией, в которой было не более 100 пользователей, свободно обменивающихся информацией, было обнаружено, что в главную систему было осуществлено несколько вторжений пользователями Internet. Эта система являлась "главным сервером" компании и содержала много информации о компании. Даже после того как система была отделена от сети, поставлен маршрутизатор и написаны правила, разрешающие доступ к ресурсам только внутренним пользователям, попытки взлома этой системы продолжались. Посте проведенной в компании работы по преобразованию системных имен и изменению адресов для многих серверов была создана система 2-DNS.

Главная причина создания системы 2-DNS заключалась в организации службы преобразования имен внутренних пользователей в осмысленные имена, и в то же время в обеспечении преобразования имен в "обезличенные" имена для Internet в соответствии со стандартом DNS. В этом двойном подходе DNS внутренний сервер имен становился недоступен из Internet, и в то же время устанавливались системные имена, которые были понятны пользователям организации.

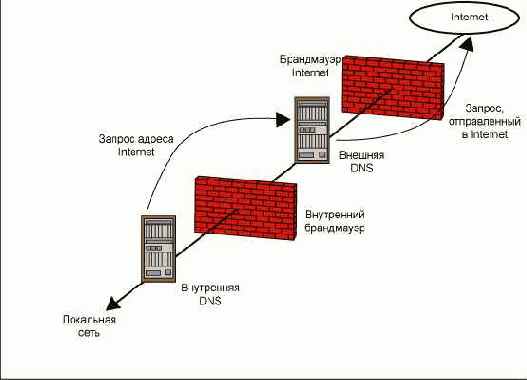

При конфигурировании систем организации следовало учитывать, что они должны пользоваться сервером имен для преобразования адресов. Вторая часть системы была установлена так, чтобы быть доступной из Internet, но содержала другой набор имен для внешних пользователей. На рис. 5.2 показано, как это может быть реализовано.

Некоторые более мелкие организации пользуются услугами сторонних организаций для связи с Internet, и не имеют прямого доступа к собственным входам DNS. Это не является проблемой, пока администратор может запрашивать, какие были сделаны изменения. В любом случае было бы лучше разработать политику, которая предусмотрела бы создание в системе открытой части, в которой предоставлялось бы информации не больше, чем это необходимо. Можно включить в политику следующую формулировку.

Для обеспечения групповыми именами доступных внутренних систем необходимо следующее: служба сетевых имен должна обеспечить пользователей Internet условными именами, понятными для внутренних систем, а достоверные имена присвоить пользователям для работы во внутренней сети организации.

Рис. 5.2. Использование двухсистемной DNS для сокрытия внутренних имен

Перед осуществлением таких изменений организация должна рассмотреть множество вопросов. Некоторые из них касаются того, как внутренняя DNS будет преобразовывать адреса, размещенные в Internet, для внутренних пользователей, а также соглашений о присваивании имен и доступности к каждой системе DNS. Есть и другие вопросы. Необходимо рассмотреть последствия проведения такой политики - как это отразится на внедрении мер безопасности. Несколько разделов было посвящено именно этой теме. Возможно, это не самый лучший подход для вашей организации, поэтому нужно удостовериться, что это имеет смысл именно для ваших условий.